NIS2 i polska nowelizacja ustawy o krajowym systemie cyberbezpieczeństwa sprawiają, że wiele firm zaczyna zadawać sobie bardzo konkretne pytanie: czy nasze IT jest tylko „jakoś zabezpieczone”, czy faktycznie mamy nad nim kontrolę?

To ważna różnica. Sama polityka bezpieczeństwa, regulamin, procedura albo arkusz z listą systemów nie wystarczą, jeżeli organizacja nie widzi, co dzieje się w jej infrastrukturze. Firma może mieć opisany proces obsługi incydentów, ale jeśli nie wykrywa nieudanych logowań, zmian w krytycznych plikach, problemów z backupem albo niedostępności kluczowej usługi, to w praktyce reaguje dopiero wtedy, gdy problem zauważy klient, pracownik albo atakujący zdąży wyrządzić szkody.

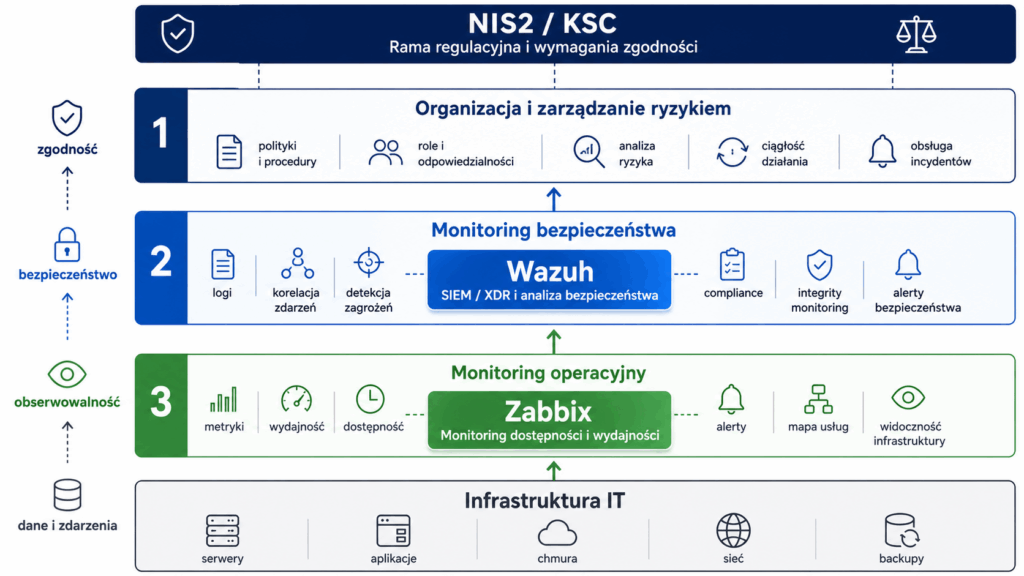

Właśnie tutaj pojawiają się narzędzia takie jak Zabbix i Wazuh. Nie są one magicznym sposobem na „odhaczenie NIS2”. Nie zastępują zarządzania ryzykiem, odpowiedzialności zarządu, procedur ani świadomych decyzji organizacyjnych. Mogą jednak stać się bardzo konkretnym fundamentem technicznym, który pozwala monitorować infrastrukturę, analizować zdarzenia bezpieczeństwa, dokumentować reakcję na incydenty i budować realną odporność operacyjną.

W tym artykule pokażemy, jak patrzeć na Wazuh i Zabbix w kontekście wymagań NIS2 – nie od strony teoretycznej zgodności, ale od strony praktycznego zarządzania firmową infrastrukturą IT.

NIS2 wymaga procesu, a nie samego narzędzia

Jednym z najczęstszych błędów przy rozmowach o NIS2 jest sprowadzanie tematu do pytania: „jakie narzędzie trzeba kupić?”. To niewłaściwy punkt startowy.

NIS2 nie mówi firmom: wdroż konkretny produkt, konkretny system SIEM albo konkretny monitoring. Wymaga natomiast stosowania odpowiednich i proporcjonalnych środków technicznych, operacyjnych i organizacyjnych do zarządzania ryzykiem. W praktyce oznacza to, że organizacja powinna umieć wykazać, że zna swoje kluczowe systemy, potrafi wykrywać incydenty, reagować na nie, ograniczać ich skutki, zarządzać podatnościami i utrzymywać ciągłość działania usług.

Dla zarządu, właściciela firmy albo IT managera najważniejszy wniosek jest prosty: NIS2 nie jest wyłącznie projektem dokumentacyjnym. To projekt uporządkowania sposobu, w jaki firma zarządza bezpieczeństwem i stabilnością swojej infrastruktury.

Jeżeli organizacja nie wie, które usługi są krytyczne, nie ma centralnego monitoringu, nie zbiera logów, nie zna stanu backupów, nie widzi prób ataków i nie ma jasnego sposobu eskalacji alertów, trudno mówić o dojrzałym zarządzaniu cyberbezpieczeństwem. Dokumentacja może opisać intencje, ale to systemy monitoringu i procesy operacyjne pokazują, co faktycznie dzieje się w środowisku.

Dlatego Wazuh i Zabbix warto traktować nie jako „narzędzia do NIS2”, ale jako elementy praktycznego systemu zarządzania ryzykiem technicznym.

Zabbix: kontrola nad działaniem infrastruktury

Zabbix to jedno z najczęściej wykorzystywanych narzędzi open-source do monitoringu infrastruktury IT. Jego główną rolą jest odpowiedź na pytanie: czy nasze systemy działają prawidłowo?

Dla firm przygotowujących się do wymagań NIS2 ma to duże znaczenie. Cyberbezpieczeństwo nie dotyczy wyłącznie ataków. Dotyczy również dostępności, ciągłości działania, odporności systemów i zdolności do szybkiego wykrywania problemów. Awaria bazy danych, przepełniony dysk, niedziałający backup, wygasający certyfikat, niedostępna usługa logowania albo przeciążony serwer mogą być równie istotne biznesowo jak typowy incydent bezpieczeństwa.

Zabbix pozwala monitorować między innymi serwery, usługi, sieci, bazy danych, maszyny wirtualne, urządzenia sieciowe, zasoby chmurowe, aplikacje, endpointy HTTP, certyfikaty, backupy i własne parametry biznesowe. Dzięki triggerom, eskalacjom i integracjom z systemami powiadomień można zbudować proces, w którym problemy są wykrywane zanim staną się widoczne dla klientów.

Z perspektywy zarządczej szczególnie ważne są trzy obszary.

Po pierwsze, Zabbix daje obraz dostępności usług. Jeżeli firma świadczy usługi cyfrowe, prowadzi systemy wewnętrzne albo odpowiada za infrastrukturę klientów, musi wiedzieć, czy kluczowe komponenty działają. Bez tego trudno zarządzać ciągłością działania.

Po drugie, Zabbix pozwala analizować trendy. Nie chodzi tylko o alarm w momencie awarii. Chodzi także o to, żeby widzieć, że przestrzeń dyskowa kończy się od kilku tygodni, czasy odpowiedzi aplikacji rosną, a wykorzystanie zasobów zbliża się do granicy bezpieczeństwa. Takie dane pomagają podejmować decyzje zanim problem przerodzi się w incydent.

Po trzecie, Zabbix może być źródłem dowodów operacyjnych. Historia alertów, dostępności, metryk i reakcji pokazuje, czy organizacja rzeczywiście monitoruje swoje środowisko, czy tylko deklaruje, że to robi.

W kontekście NIS2 Zabbix wspiera przede wszystkim obszary związane z ciągłością działania, dostępnością usług, oceną kondycji infrastruktury, wykrywaniem awarii i techniczną stroną reagowania na problemy.

Wazuh: widoczność zdarzeń bezpieczeństwa

Tam, gdzie Zabbix odpowiada głównie na pytanie „czy system działa?”, Wazuh pomaga odpowiedzieć na pytanie „czy w systemie dzieje się coś podejrzanego?”.

Wazuh to platforma open-source łącząca funkcje SIEM i XDR. W praktyce oznacza to, że pozwala zbierać i analizować logi bezpieczeństwa, wykrywać podejrzane zachowania, monitorować integralność plików, sprawdzać konfigurację bezpieczeństwa, wykrywać podatności i wspierać reakcję na incydenty.

Dla organizacji objętych NIS2 szczególnie istotne są funkcje, które pozwalają przejść od ogólnego stwierdzenia „dbamy o bezpieczeństwo” do konkretnych możliwości operacyjnych.

Wazuh może monitorować logowania użytkowników, zdarzenia sudo, aktywność SSH, Windows Event Log, zmiany w krytycznych plikach systemowych, uruchamianie podejrzanych procesów, podatne pakiety, konfiguracje niezgodne z politykami bezpieczeństwa czy zdarzenia z usług chmurowych. Dzięki temu firma zyskuje centralne miejsce, w którym może analizować zdarzenia istotne z punktu widzenia bezpieczeństwa.

Szczególnie ważny jest File Integrity Monitoring, czyli monitorowanie zmian w plikach. Jeżeli ktoś zmieni konfigurację usługi, doda klucz SSH, zmodyfikuje plik systemowy albo naruszy integralność aplikacji, Wazuh może wygenerować alert. To prosty przykład funkcji, która w praktyce pomaga wykrywać zdarzenia trudne do zauważenia zwykłym monitoringiem dostępności.

Drugim ważnym obszarem jest wykrywanie podatności. NIS2 kładzie nacisk na zarządzanie ryzykiem, a ryzyko techniczne bardzo często wynika z nieaktualnych systemów, podatnych paczek i braku procesu aktualizacji. Wazuh może pomóc identyfikować systemy, na których występują znane podatności, co ułatwia priorytetyzację działań naprawczych.

Trzecim elementem jest Security Configuration Assessment, czyli ocena konfiguracji bezpieczeństwa. Dzięki temu organizacja może sprawdzać, czy systemy są skonfigurowane zgodnie z przyjętymi zasadami. Dla zarządu i IT managera jest to bardzo ważne, bo bezpieczeństwo przestaje być deklaracją, a staje się mierzalnym stanem środowiska.

W kontekście NIS2 Wazuh wspiera przede wszystkim obszary związane z obsługą incydentów, analizą logów, zarządzaniem podatnościami, kontrolą dostępu, cyberhigieną, oceną skuteczności zabezpieczeń i dokumentowaniem zdarzeń.

Zabbix i Wazuh nie konkurują – one się uzupełniają

Często pojawia się pytanie: „czy lepiej wdrożyć Zabbix, czy Wazuh?”. W kontekście NIS2 to pytanie jest źle postawione. Te narzędzia rozwiązują różne problemy.

Zabbix jest bardzo mocny w monitoringu operacyjnym. Pokazuje, czy infrastruktura działa, czy usługi są dostępne, czy zasoby się kończą, czy backup wykonał się poprawnie, czy aplikacja odpowiada, czy urządzenia sieciowe są osiągalne i czy parametry środowiska mieszczą się w bezpiecznych granicach.

Wazuh jest mocny w monitoringu bezpieczeństwa. Pokazuje, czy ktoś próbuje się włamać, czy pojawiła się podatność, czy zmieniły się krytyczne pliki, czy konfiguracja odbiega od przyjętego standardu, czy wystąpiły podejrzane logowania i czy zdarzenia bezpieczeństwa wymagają reakcji.

W dobrze zaprojektowanym środowisku te dwa systemy powinny się uzupełniać. Zabbix może wykryć, że usługa przestała działać, serwer jest przeciążony albo backup nie został wykonany. Wazuh może równolegle pokazać, że chwilę wcześniej doszło do nietypowego logowania, zmiany konfiguracji albo uruchomienia podejrzanego procesu.

Dopiero połączenie tych perspektyw daje pełniejszy obraz sytuacji. Sama informacja, że aplikacja nie działa, jest cenna, ale nie odpowiada na pytanie „dlaczego”. Sama informacja, że pojawiło się podejrzane zdarzenie bezpieczeństwa, jest ważna, ale bez kontekstu dostępności usług i wpływu na biznes może być trudniejsza do priorytetyzacji.

Dla zarządu i IT managera najważniejsze jest nie to, ile alertów generuje system, ale czy organizacja potrafi z tych alertów wyciągnąć właściwe decyzje. Czy wiadomo, co jest krytyczne? Czy wiadomo, kto reaguje? Czy wiadomo, jak udokumentować incydent? Czy wiadomo, które systemy są najważniejsze dla ciągłości działania?

NIS2 wymusza właśnie takie myślenie: nie narzędziowe, ale procesowe.

Jak Wazuh i Zabbix wspierają praktyczne wymagania NIS2?

NIS2 obejmuje wiele obszarów, ale z perspektywy infrastruktury IT szczególnie ważne są: zarządzanie ryzykiem, obsługa incydentów, ciągłość działania, zarządzanie podatnościami, kontrola dostępu, cyberhigiena oraz ocena skuteczności zabezpieczeń.

Zabbix i Wazuh mogą wspierać te obszary w bardzo konkretny sposób.

W obsłudze incydentów Zabbix wykrywa problemy operacyjne: niedostępność usług, awarie komponentów, przeciążenia, problemy z backupem, brak miejsca na dysku czy błędy aplikacji. Wazuh wykrywa zdarzenia bezpieczeństwa: brute-force, podejrzane logowania, zmiany plików, podatności, naruszenia konfiguracji i nietypowe zachowania użytkowników lub procesów.

W ciągłości działania Zabbix pomaga monitorować infrastrukturę krytyczną: bazy danych, storage, sieć, serwery aplikacyjne, backupy, certyfikaty, usługi zewnętrzne i zależności między komponentami. Wazuh uzupełnia ten obraz o zdarzenia, które mogą naruszać integralność lub bezpieczeństwo tych systemów.

W zarządzaniu podatnościami Wazuh pomaga wykrywać znane podatności na endpointach i serwerach. Zabbix może wspierać ten proces pośrednio, na przykład monitorując wersje usług, status aktualizacji, dostępność repozytoriów, działanie procesów związanych z patch managementem albo wyniki własnych skryptów kontrolnych.

W kontroli dostępu Wazuh może analizować logowania, użycie uprawnień administracyjnych, aktywność użytkowników uprzywilejowanych i zmiany kont. Zabbix może natomiast monitorować dostępność usług katalogowych, systemów uwierzytelniania, VPN, LDAP, Active Directory czy komponentów odpowiedzialnych za logowanie.

W ocenie skuteczności zabezpieczeń oba narzędzia dostarczają danych. Zabbix pokazuje stabilność i dostępność infrastruktury, a Wazuh pokazuje stan bezpieczeństwa endpointów i zdarzeń. Razem pozwalają budować raporty dla IT managera i zarządu, które nie ograniczają się do technicznych szczegółów, ale pokazują realny poziom kontroli nad środowiskiem.

Największe ryzyko: narzędzie bez procesu

Wdrożenie Wazuh albo Zabbixa samo w sobie nie rozwiązuje problemu zgodności z NIS2. Największe ryzyko polega na tym, że firma instaluje narzędzie, generuje dużą liczbę alertów, a potem nikt z nimi nic nie robi.

To częsty scenariusz. Monitoring działa, dashboardy wyglądają profesjonalnie, alerty trafiają na e-mail albo komunikator, ale nie ma jasnych zasad priorytetyzacji. Nikt nie wie, które zdarzenia są krytyczne. Nie ma właścicieli usług. Nie ma definicji czasu reakcji. Nie wiadomo, kiedy problem jest awarią, kiedy incydentem bezpieczeństwa, a kiedy tylko ostrzeżeniem do późniejszej analizy.

W kontekście NIS2 takie podejście jest niewystarczające. Skuteczne wdrożenie powinno zaczynać się od odpowiedzi na kilka pytań biznesowych i organizacyjnych:

- które systemy są krytyczne dla działania firmy,

- jakie zdarzenia wymagają natychmiastowej reakcji,

- kto odpowiada za analizę alertów,

- jak dokumentujemy incydenty,

- kiedy eskalujemy problem do zarządu,

- jak długo przechowujemy logi i historię zdarzeń,

- jak często przeglądamy skuteczność reguł, alertów i procedur.

Dopiero na tym fundamencie warto konfigurować narzędzia. Inaczej firma otrzymuje więcej danych, ale niekoniecznie więcej bezpieczeństwa.

Jak podejść do wdrożenia w praktyce?

Najrozsądniejsze podejście to zacząć od zakresu. Nie każda firma musi od razu monitorować wszystko na maksymalnym poziomie szczegółowości. Warto najpierw określić, które systemy są kluczowe dla świadczenia usług, obsługi klientów, produkcji, finansów, komunikacji i bezpieczeństwa danych.

Następnie warto uporządkować monitoring operacyjny. Zabbix powinien obejmować najważniejsze serwery, aplikacje, bazy danych, sieć, backupy, certyfikaty i usługi zewnętrzne. Celem nie jest samo zbieranie metryk, ale zbudowanie mechanizmu wczesnego ostrzegania. IT manager powinien wiedzieć, które elementy środowiska są zdrowe, które wymagają uwagi i które mogą w najbliższym czasie spowodować przestój.

Kolejnym krokiem jest monitoring bezpieczeństwa. Wazuh powinien zostać wdrożony tam, gdzie potrzebna jest widoczność zdarzeń bezpieczeństwa: na serwerach, endpointach, systemach krytycznych, środowiskach chmurowych i tam, gdzie występują konta uprzywilejowane. Warto zacząć od podstawowych scenariuszy: logowania, zmiany plików konfiguracyjnych, podatności, zdarzenia sudo, zdarzenia Windows, brute-force, naruszenia polityk konfiguracji.

Następnie trzeba połączyć narzędzia z procesem. Alert powinien mieć znaczenie biznesowe. Jeżeli system wysyła setki powiadomień dziennie, których nikt nie analizuje, to nie jest skuteczny monitoring. Lepsze jest mniejsze, ale dobrze zdefiniowane pokrycie krytycznych scenariuszy niż szerokie wdrożenie generujące szum.

Warto też przygotować dashboardy dla różnych odbiorców. Administrator potrzebuje szczegółów technicznych. IT manager potrzebuje trendów, priorytetów i stanu usług. Zarząd potrzebuje informacji, czy firma kontroluje ryzyko, czy reaguje na incydenty, czy ma problem z podatnościami i czy kluczowe usługi są stabilne.

Przykładowe scenariusze, które warto monitorować

Dobrze wdrożone Wazuh i Zabbix powinny odpowiadać na konkretne scenariusze, a nie tylko zbierać dane „na wszelki wypadek”.

Pierwszy przykład to backup. Z perspektywy NIS2 ciągłość działania jest jednym z najważniejszych obszarów. Zabbix może monitorować, czy backup faktycznie się wykonał, czy zakończył się sukcesem, czy repozytorium backupowe ma miejsce, czy ostatnia kopia nie jest zbyt stara. Wazuh może dodatkowo pomóc wykryć zdarzenia, które mogłyby wskazywać na naruszenie integralności systemów objętych backupem.

Drugi przykład to atak brute-force na SSH albo VPN. Zabbix może zauważyć wzrost obciążenia albo niedostępność usługi, ale to Wazuh lepiej pokaże wzorzec nieudanych logowań, źródła ataku i zdarzenia bezpieczeństwa. Taki alert powinien prowadzić do konkretnej reakcji: analizy kont, blokady źródła, sprawdzenia logowań udanych i oceny, czy doszło do kompromitacji.

Trzeci przykład to podatna wersja pakietu na serwerze. Wazuh może wskazać systemy wymagające aktualizacji, a Zabbix może pomóc monitorować, czy sama usługa działa poprawnie po zmianie. To ważne, bo zarządzanie podatnościami nie kończy się na wykryciu CVE. Trzeba jeszcze bezpiecznie przeprowadzić zmianę i upewnić się, że system nadal działa.

Czwarty przykład to zmiana konfiguracji krytycznej usługi. Wazuh może wykryć modyfikację pliku konfiguracyjnego, a Zabbix może pokazać, czy po tej zmianie usługa zaczęła działać gorzej albo przestała odpowiadać. Razem dają kontekst techniczny i bezpieczeństwa.

Takie scenariusze są zrozumiałe zarówno dla IT, jak i dla osób decyzyjnych. Pokazują, że monitoring nie jest celem samym w sobie. Jest narzędziem do ograniczania ryzyka biznesowego.

Gdzie w tym wszystkim może pomóc MDDV?

Wdrożenie Wazuh i Zabbix pod wymagania NIS2 nie powinno polegać na samej instalacji systemów. Kluczowe jest zaprojektowanie sensownego zakresu monitoringu, dobranie scenariuszy, ograniczenie szumu alertowego, integracja z procesem obsługi incydentów i przygotowanie raportowania, które ma wartość dla osób zarządzających.

MDDV może pomóc firmom przejść przez ten proces praktycznie: od oceny obecnego monitoringu, przez wdrożenie lub uporządkowanie Zabbixa, po uruchomienie Wazuh jako elementu monitoringu bezpieczeństwa. W zależności od środowiska może to obejmować serwery Linux i Windows, infrastrukturę chmurową, Kubernetes, backupy, certyfikaty, usługi krytyczne, integracje z komunikatorami, systemami ticketowymi i procesami eskalacji.

Ważne jest również spojrzenie z perspektywy zarządczej. NIS2 zwiększa znaczenie odpowiedzialności osób zarządzających, dlatego raporty i dashboardy nie powinny być zrozumiałe wyłącznie dla administratorów. Dobrze przygotowany system powinien pokazywać, które obszary są monitorowane, jakie incydenty wystąpiły, jak szybko firma reaguje, gdzie występują podatności i które systemy wymagają decyzji biznesowej.

W praktyce największą wartością nie jest samo posiadanie Wazuh albo Zabbixa. Największą wartością jest zbudowanie procesu, w którym te narzędzia dostarczają informacji potrzebnych do podejmowania decyzji.

Podsumowanie

NIS2 wymusza na firmach bardziej dojrzałe podejście do cyberbezpieczeństwa. Nie chodzi wyłącznie o dokumenty, polityki i formalne deklaracje. Chodzi o realną zdolność do zarządzania ryzykiem, wykrywania incydentów, utrzymywania ciągłości działania i dokumentowania reakcji.

Zabbix i Wazuh bardzo dobrze wpisują się w ten kierunek. Zabbix daje widoczność operacyjną: dostępność usług, stan infrastruktury, backupy, zasoby, wydajność i alerty techniczne. Wazuh daje widoczność bezpieczeństwa: logi, podatności, integralność plików, konfigurację, aktywność użytkowników i zdarzenia wymagające analizy.

Razem tworzą praktyczny zestaw narzędzi, który może pomóc firmie przejść od reaktywnego podejścia do świadomego zarządzania środowiskiem IT.

Najważniejsze jest jednak to, żeby nie zaczynać od samej instalacji. Trzeba zacząć od pytania: co jest krytyczne dla naszej firmy, jakie ryzyka chcemy kontrolować i jak będziemy reagować, gdy system pokaże problem?

Dopiero wtedy Wazuh i Zabbix stają się nie tylko narzędziami technicznymi, ale realnym wsparciem w budowaniu zgodności, odporności i bezpieczeństwa organizacji.

Jeżeli Twoja firma przygotowuje się do wymagań NIS2 i chce uporządkować monitoring infrastruktury, zdarzeń bezpieczeństwa oraz proces reagowania na incydenty, MDDV może pomóc zaprojektować i wdrożyć praktyczne rozwiązanie oparte o Wazuh, Zabbix i sprawdzone procesy utrzymaniowe.